Anleitung zur Installation von OpenBSD auf ARM-basierten Hetzner Cloud-Servern

Dieses Tutorial beschreibt, wie Sie OpenBSD auf ARM-basierten Hetzner Cloud-Servern mithilfe des Hetzner-Rettungssystems installieren

Dieses Tutorial beschreibt, wie Sie OpenBSD auf ARM-basierten Hetzner Cloud-Servern mithilfe des Hetzner-Rettungssystems installieren

Dieser Blogpost wurde von einer Maschine aus dem Englischen übersetzt. Die Originalversion finden Sie hier: How to Install OpenBSD on ARM based Hetzner Cloud Servers

Bitte kontaktieren Sie uns , falls etwas unklar beschrieben ist, nicht funktioniert, falsch erscheint oder Sie Unterstützung benötigen.

Die Installation von OpenBSD auf einem Hetzner-Cloud-Server ist sehr einfach und dauert nur etwa fünf Minuten. Hier ist alles, was Sie in leicht zu befolgenden Schritten wissen müssen.

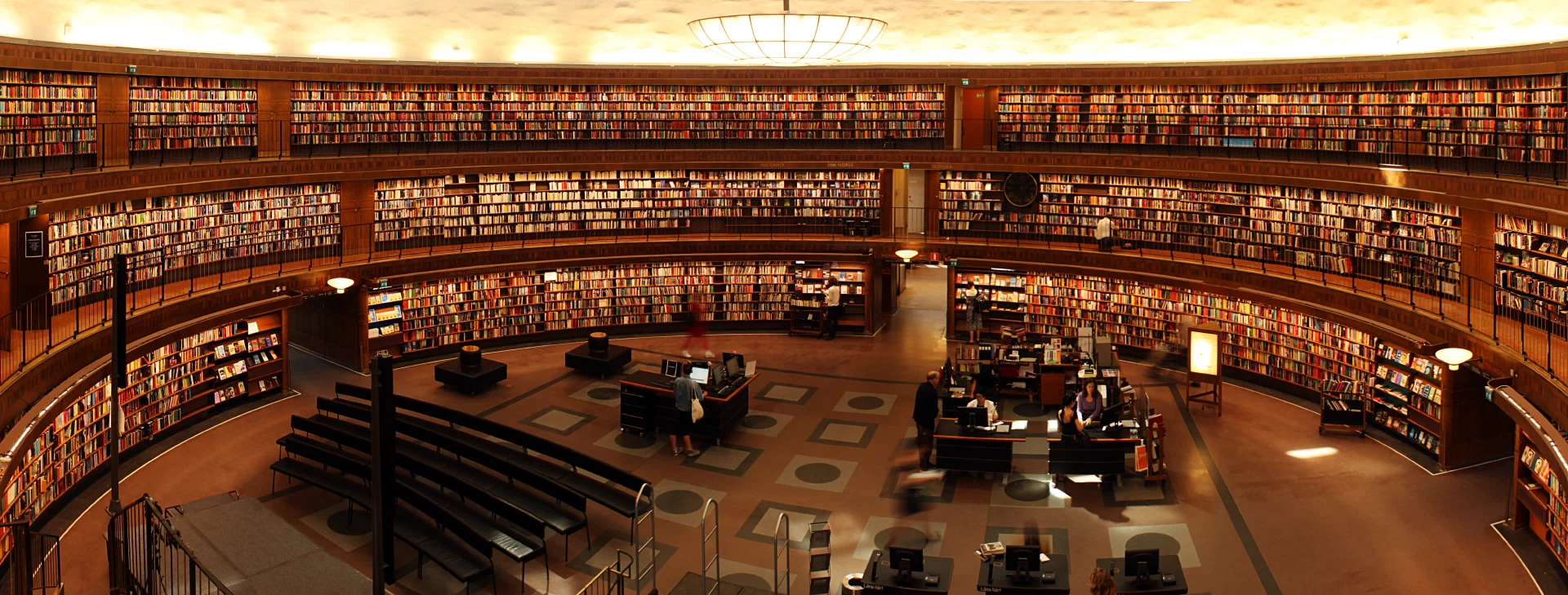

Erstellen Sie einen Hetzner-Cloud-Server und stellen Sie sicher, dass Sie die ARM-Variante wählen:

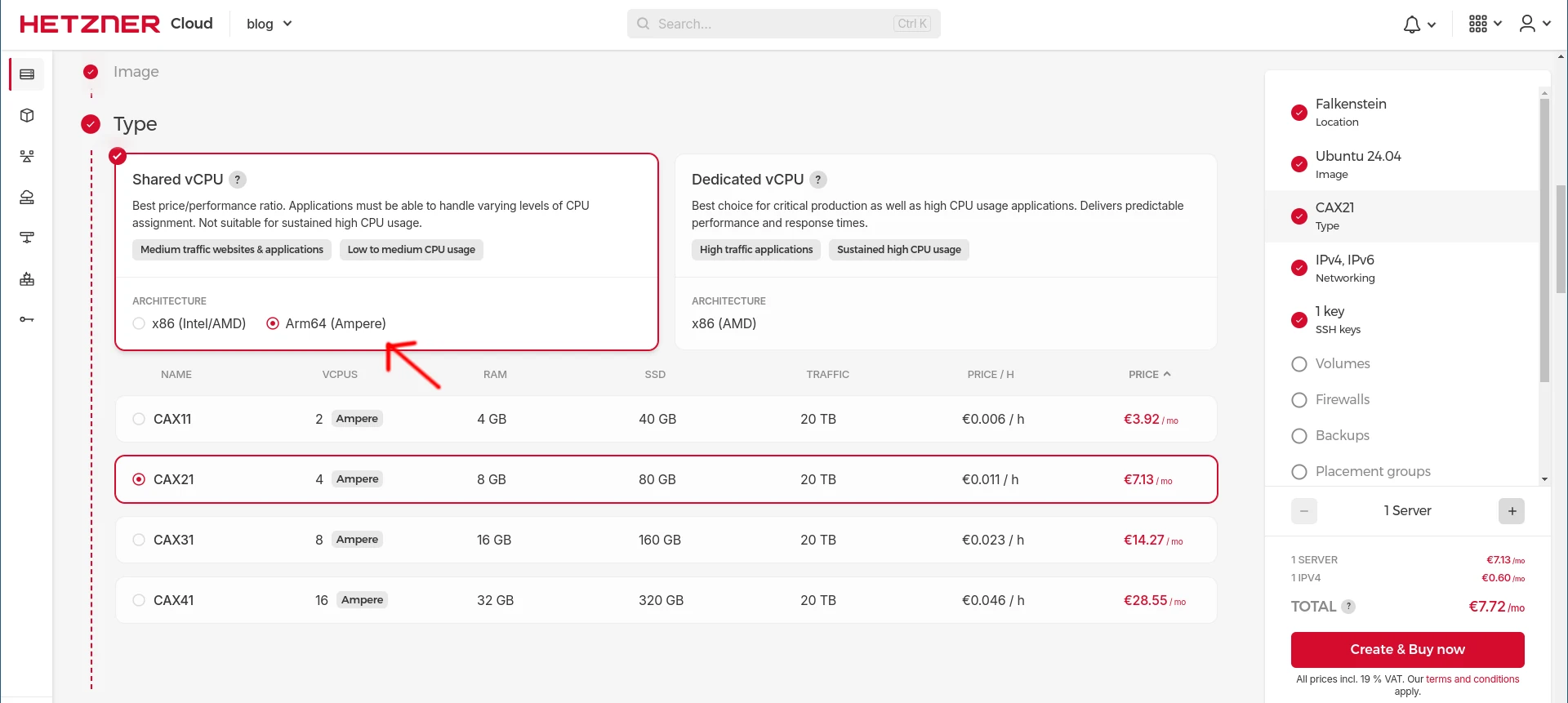

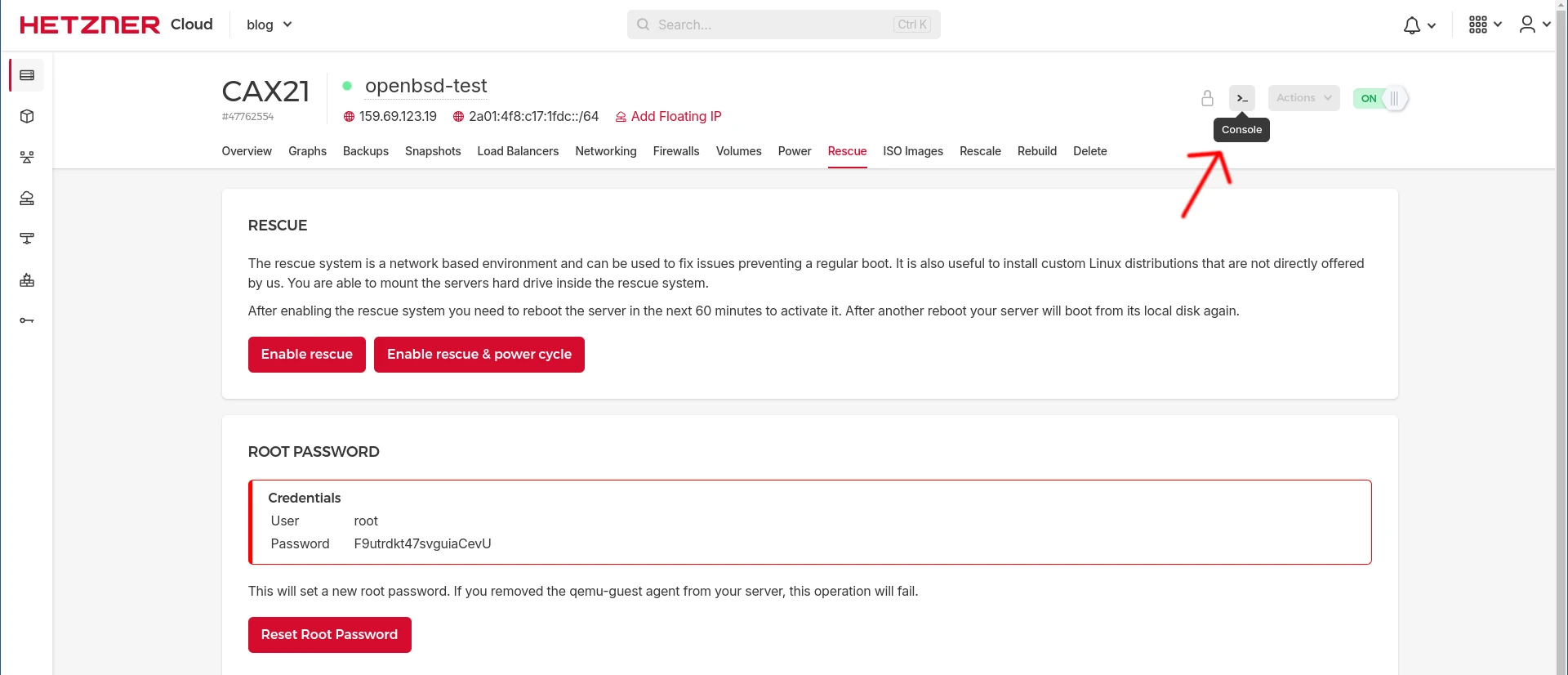

Nachdem Sie ihn erstellt haben, booten Sie ihn in das Rettungssystem:

ARM-basierte Server scheinen deutlich langsamer zu booten als reguläre - etwa ein bis zwei Minuten, bis Sie sich mit SSH anmelden können. Geben Sie ihm einfach eine Minute ;-)

Gehen Sie zur OpenBSD 7.5 Download-Seite für ARM64-Images

und laden Sie das Miniroot-Image herunter. Das Miniroot-Image ist einfach ein dd-fähiges Image, das Sie direkt auf /dev/sda schreiben. Es startet den Installer nach dem Neustart. Laden Sie auch die SHA256.sig herunter:

wget https://ftp.eu.openbsd.org/pub/OpenBSD/7.5/arm64//miniroot75.img

wget https://ftp.eu.openbsd.org/pub/OpenBSD/7.5/arm64/SHA256.sig

Überprüfen Sie die sha256sum des Images:

sha256sum miniroot75.img

05df229dc026785b5b3d1ec8b0dcd46780a2a5bdf99b7e739d83abf4ff7b3ff5 miniroot75.img

grep 05df229dc026785b5b3d1ec8b0dcd46780a2a5bdf99b7e739d83abf4ff7b3ff5 SHA256.sig

SHA256 (miniroot75.img) = 05df229dc026785b5b3d1ec8b0dcd46780a2a5bdf99b7e739d83abf4ff7b3ff5

Schreiben Sie einfach das Miniroot-Image mit dd auf die Festplatte.

dd if=miniroot75.img of=/dev/sda bs=4M

Danach starten Sie mit reboot die Installation:

reboot

Öffnen Sie nun die Hetzner-KVM-Konsole für Ihre VM, um die Installation zu konfigurieren und auszuführen:

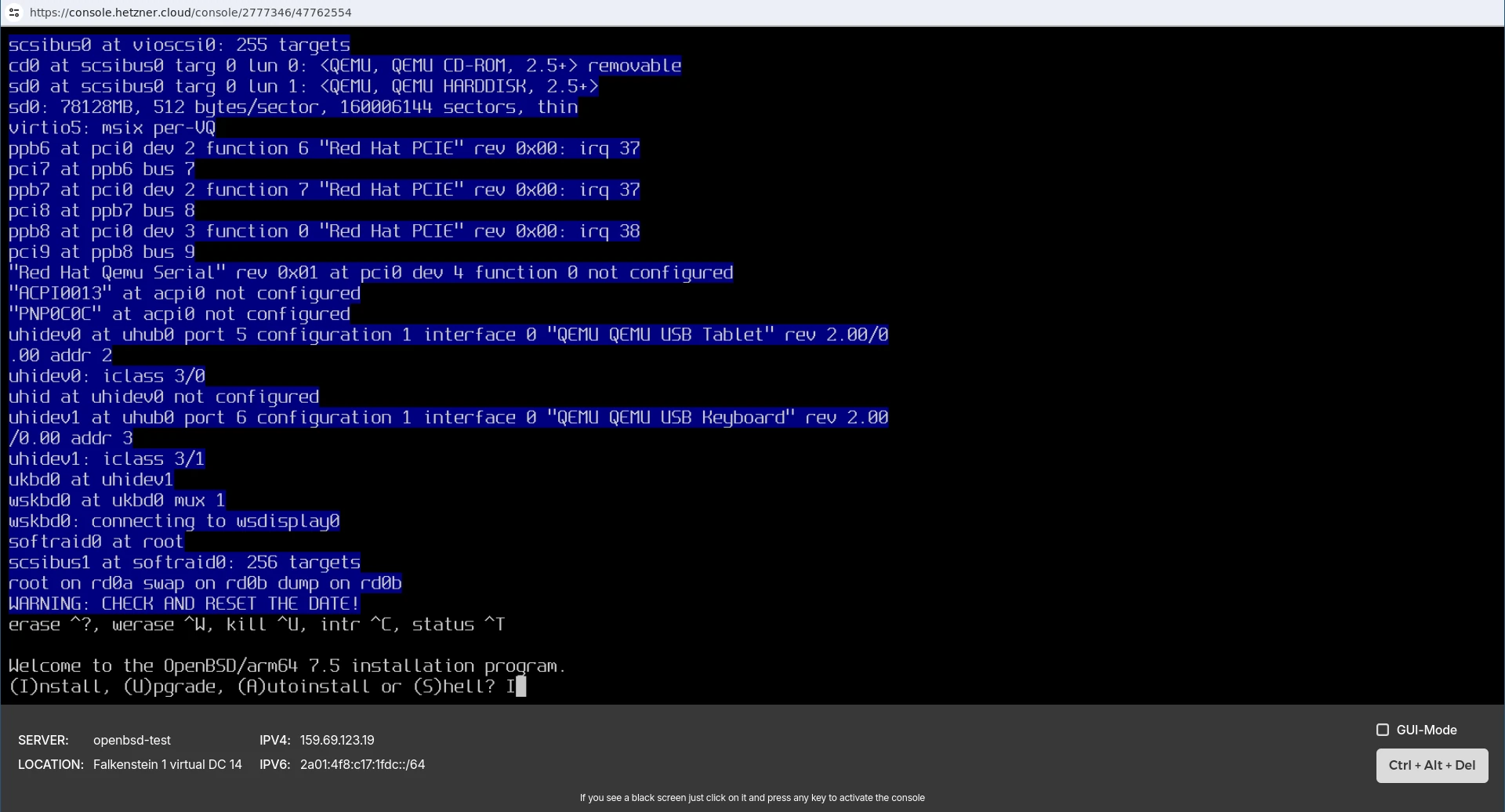

Hier ist ein Screenshot des OpenBSD-Installers, angezeigt in der KVM-Konsole:

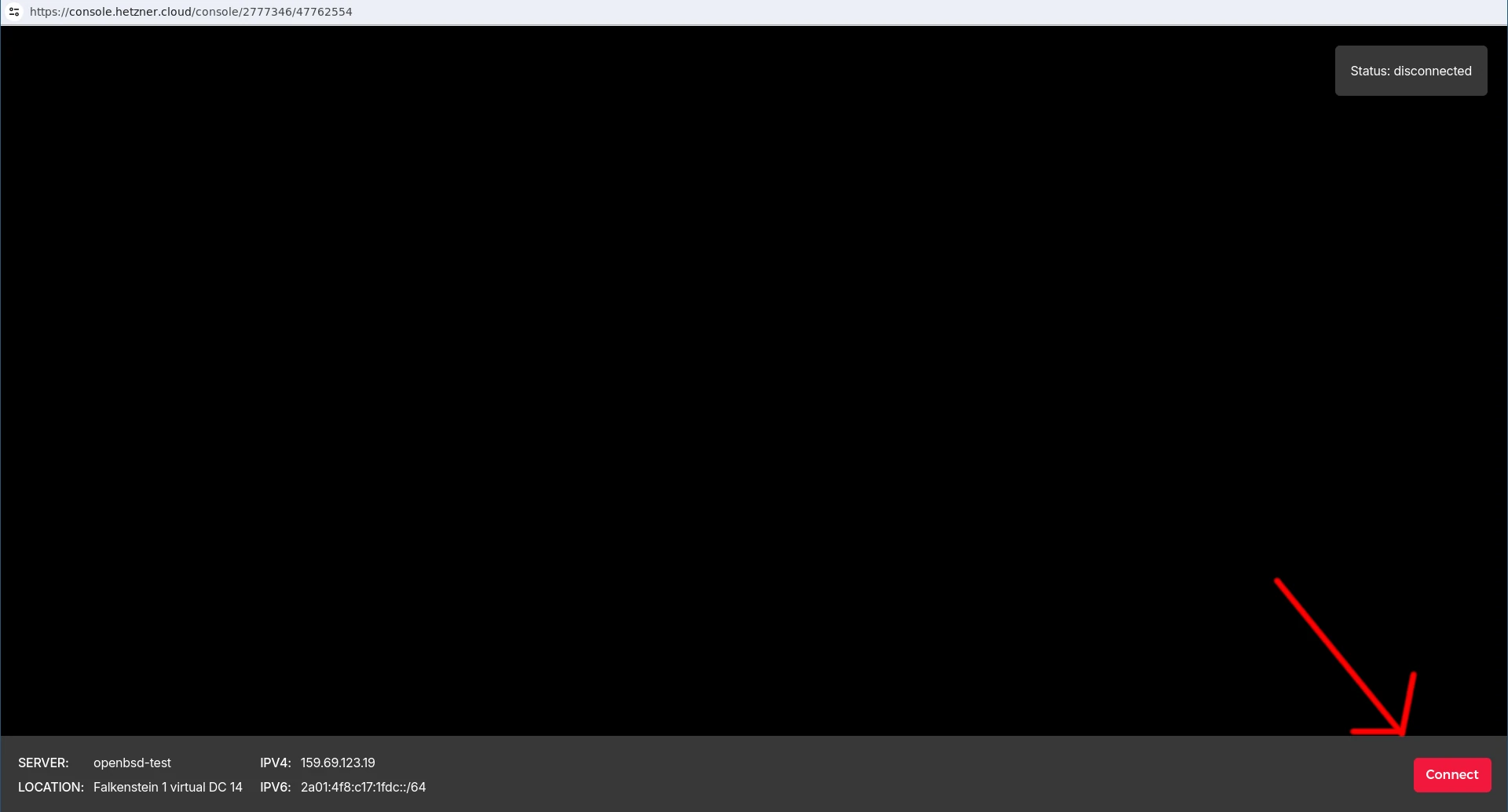

Aus welchem Grund auch immer wird der KVM-Konsolen-Bildschirm manchmal schwarz. Klicken Sie in diesem Fall einfach auf die rote Schaltfläche “Connect” unten rechts im Bildschirm.

Die Installation selbst ist ziemlich unkompliziert, und wenn Sie sich ein bisschen mit Linux (oder BSD) auskennen, sollten Sie alles verstehen. Die meisten Standardeinstellungen können akzeptiert werden.

Hier sind alle Konfigurationsoptionen, bei denen wir nicht die Standardeinstellungen gewählt haben.

System-Hostname: openbsd-test.blunix.com

Root-SSH-Login erlauben: yes

Speicherort der Sets: http

Wie gesagt, so gut wie alles ist ENTER ENTER ENTER.

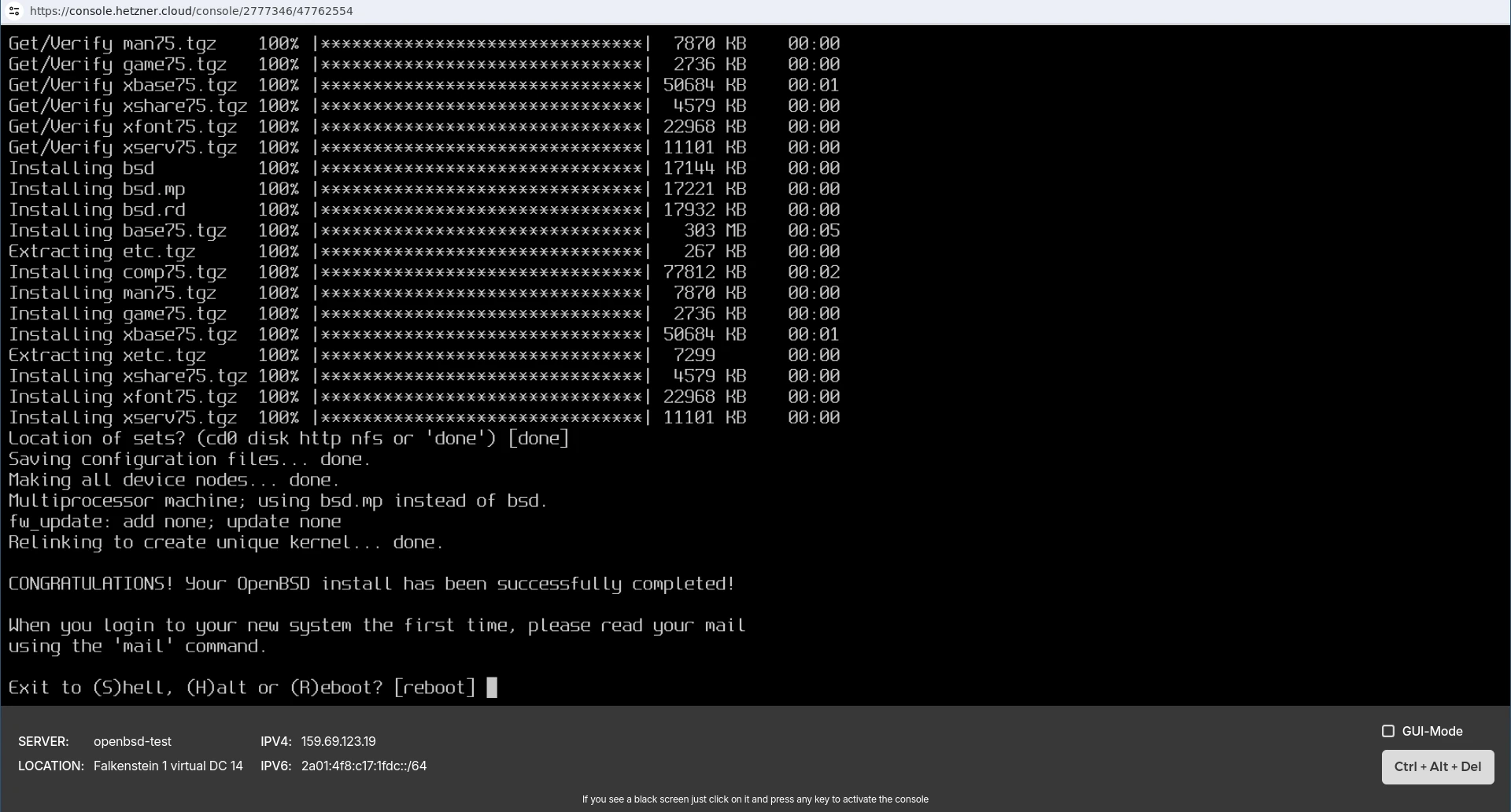

Wenn die Installation abgeschlossen ist, drücken Sie einfach ENTER ;-) zum Neustart.

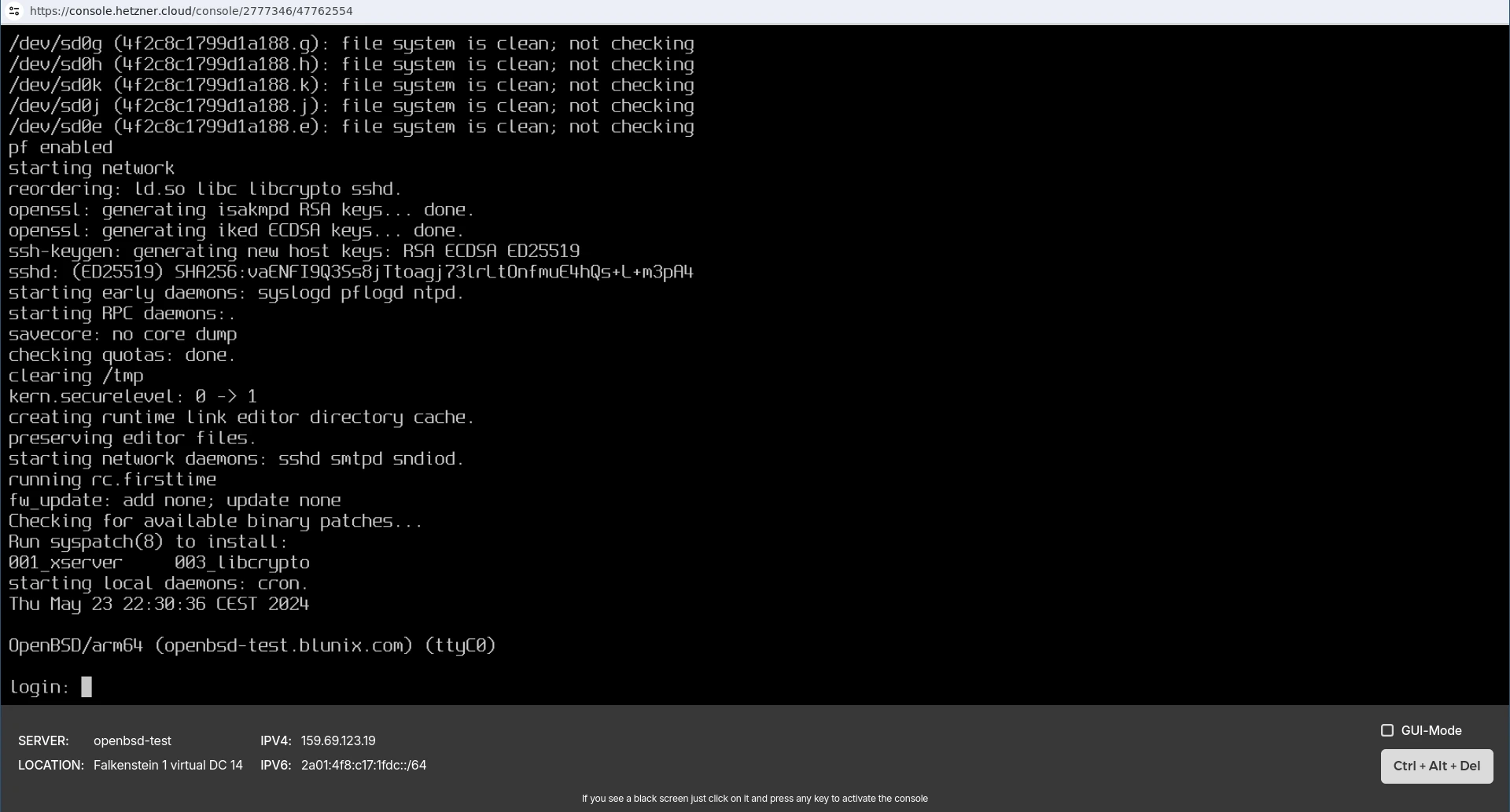

OpenBSD bootet selbst ziemlich schnell im Vergleich zum anfänglichen Boot des Rettungssystems. Nach dem Neustart sollten Sie sich mit SSH anmelden können. Sie können auch sehen, dass das System in der Hetzner Cloud Server KVM-Konsole gebootet hat:

Nachdem der Server über SSH erreichbar ist, empfehlen wir Ihnen, zumindest diese Schritte für eine einigermaßen sichere Einrichtung zu befolgen.

Richten Sie Ihre öffentlichen SSH-Schlüssel auf dem Server ein, um sich ohne Passwort anmelden zu können:

ssh-copy-id root@<your-servers-ip>

Deaktivieren Sie die Passwortauthentifizierung und erzwingen Sie die SSH-Schlüsselpaar-Authentifizierung in der SSH-Konfigurationsdatei:

sed -i 's/.*PasswordAuthentication.*/PasswordAuthentication no/g' /etc/ssh/sshd_config

Starten Sie dann sshd neu, damit die Änderungen wirksam werden:

rcctl restart sshd

sshd(ok)

sshd(ok)

Jetzt, da wir uns ohne Passwort anmelden können, können wir das Passwort entfernen, das wir während der Installation gesetzt haben. Dies setzt kein leeres Passwort für root, sondern einfach kein Passwort - das bedeutet, dass kein Passwort funktionieren würde und auch ein leeres Passwort nicht funktionieren würde. Sie können sich dann nur über SSH als root anmelden.

sed -i 's/^root:[^:]*:/root::/' /etc/master.passwd

Suchen Sie

Linux-Beratung für Projekte,

Linux Managed Hosting,

Qubes OS Beratung und Support oder

Online- und Vor-Ort-Schulungen?